Libro Blanco

Introducción a los C-UAS

En el campo de batalla actual, en rápida evolución, los sistemas aéreos no tripulados (UAS) están adquiriendo un papel cada vez más dominante, lo que está transformando las estrategias ofensivas y defensivas. A medida que aumenta la dependencia de estas plataformas, también lo hace la complejidad y la importancia de contrarrestarlas. Thales Australia se enorgullece de asociarse con Dedrone para desarrollar y poner en marcha las soluciones contra UAS (C-UAS) más completas, flexibles y eficaces del mercado. En Thales Australia, el equipo de Vehículos de Protección (PRV) se dedica a identificar y comprender las amenazas que plantean los UAS y a desarrollar y ofrecer activamente soluciones innovadoras para mitigar estos peligros. Dedrone es líder mundial en tecnología C-UAS con soluciones de doble uso probadas en combate. Cientos de clientes comerciales, de seguridad pública y militares de todo el mundo confían en las soluciones C-UAS de Dedrone, incluido su galardonado software de mando y control (C2), DedroneTracker.AI.

Nuestro enfoque combinado es integral, ya que combina las técnicas tradicionales con tecnología de vanguardia para garantizar que nuestros clientes estén equipados para operar de manera eficaz en un mundo en el que las amenazas de los UAS están siempre presentes y en continua evolución. Este artículo examina la naturaleza dinámica de los retos que plantean los UAS y explora cómo se pueden combinar las técnicas fundamentales con soluciones C-UAS autónomas basadas en la inteligencia artificial para neutralizar las amenazas que plantean los UAS maliciosos. En Thales y Dedrone, nuestro objetivo es fomentar la colaboración, profundizando en nuestra comprensión de las vulnerabilidades de los UAS y, al mismo tiempo, capacitando a nuestros clientes para que se adapten, innoven y prosperen en este nuevo panorama bélico. A los efectos de este documento, los términos «drones» y «UAS» se utilizarán indistintamente y se entenderán como sinónimos.

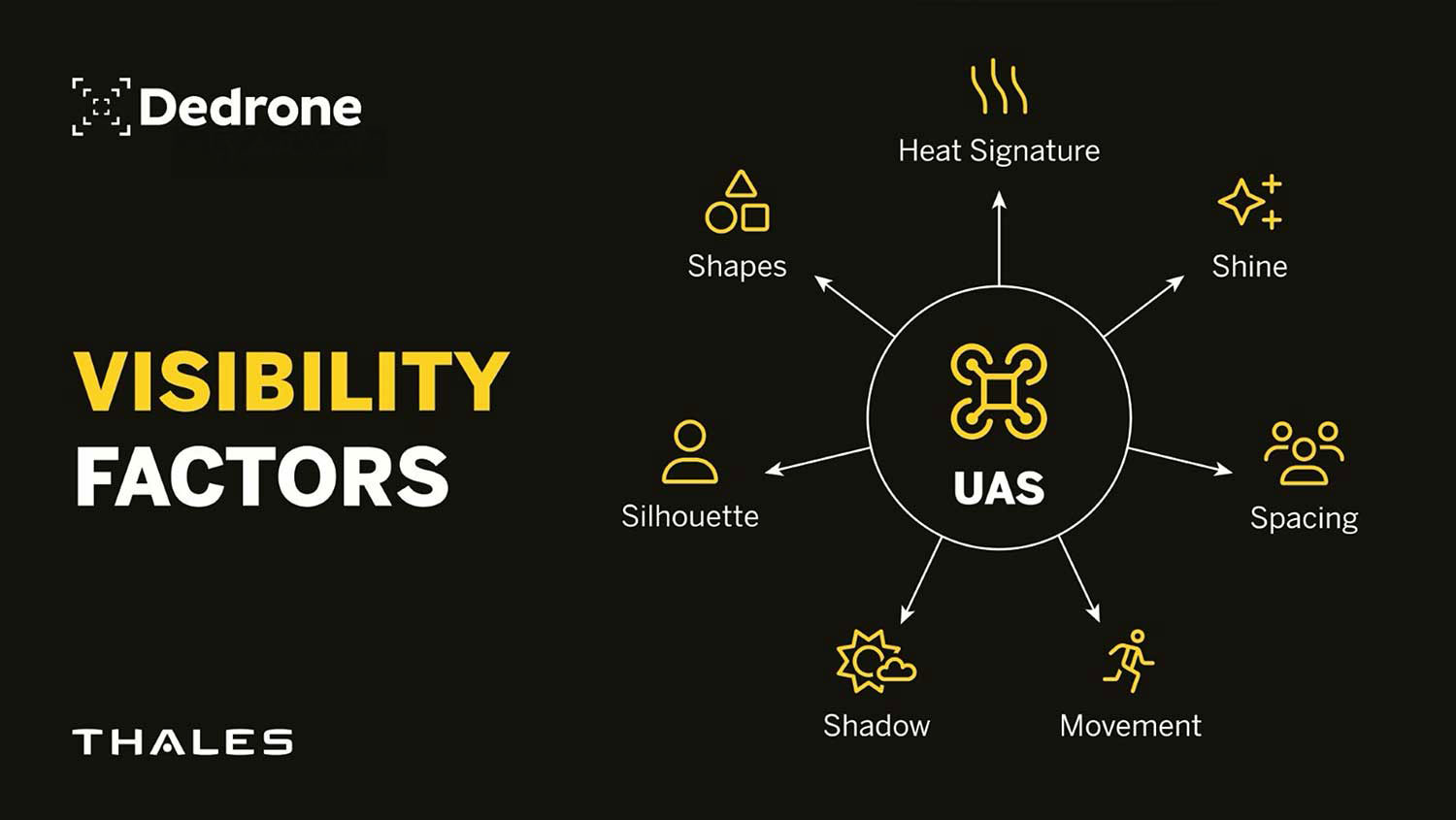

Siete factores clave

En el escenario de la guerra moderna, permanecer oculto de las amenazas aéreas -especialmente de los pequeños drones- se ha convertido en una habilidad vital. Los drones han alterado radicalmente el juego de la vigilancia, por lo que es imperativo minimizar la detectabilidad. Pasar desapercibido y no ser detectado es crucial para la supervivencia, y hay siete factores principales que influyen en tu visibilidad para los sistemas de drones: la forma, la silueta, la sombra, el brillo, el espaciado, el movimiento y la firma térmica.

Los drones vigilan con frecuencia las rutas de suministro conocidas, en busca de señales de desviación o de movimientos fuera de la carretera. El uso táctico de posiciones de combate y la protección de las zonas vulnerables del vehículo reducen la exposición a los drones. Aprovechar la cobertura natural, como las líneas de árboles o las características del terreno, puede reducir drásticamente la probabilidad de ser observado desde el aire. Comprender y dominar estos factores de visibilidad aumenta su capacidad de supervivencia y mantiene la seguridad operativa frente al reconocimiento siempre vigilante de los drones.

El papel de la tecnología

Aunque las embarcaciones y los vehículos de campaña tradicionales son indispensables en el campo de batalla, por sí solos no son la panacea para los retos que plantean los UAS. El éxito en la lucha contra las amenazas de los UAS requiere un equilibrio entre innovación artesanal y tecnológica. La proliferación de la tecnología UAS en los ámbitos comercial, de seguridad pública y militar ha introducido nuevos riesgos y desafíos, lo que ha estimulado una creciente demanda de tecnología C-UAS integral. En general, la misión de los C-UAS puede dividirse en cuatro fases distintas, cada una de las cuales requiere una atención especial: Detectar, Rastrear, Identificar y Mitigar (DTI-M).

Los sistemas C-UAS alertan al operador de la presencia de un dron en el espacio aéreo protegido. Estos sistemas de detección pueden adoptar diversos formatos y pueden instalarse como sistemas fijos o portátiles, en función de las necesidades del operador. Se pueden utilizar varios tipos de sensores para crear un sistema de detección por capas, como radiofrecuencia pasiva (RF), radar, cámaras EO/IR y acústica. El enfoque multisensor permite al operador detectar la más amplia gama de drones, desde los que emiten señales de radiofrecuencia hasta los que se pilotan de forma autónoma mediante way points o están amarrados a un cable de fibra óptica. Una combinación de sensores de detección también permite al operador detectar drones que están "falseando" intencionadamente su ubicación, una táctica en la que un dron y/o piloto informa intencionadamente de una ubicación falsa en su señal de comunicación. Mediante el uso de una combinación de sensores, el sistema puede ofrecer un verdadero conocimiento de la situación del espacio aéreo y proporcionar una imagen operativa común. Para el éxito de este enfoque multisensor es fundamental el algoritmo de fusión de sensores que permite al sistema eliminar prácticamente los falsos positivos, al tiempo que identifica y localiza el dron con precisión. Montados en una plataforma como el Bushmaster de Thales, estos sistemas ganan en movilidad, permitiendo que la detección se extienda más allá de los límites operativos.

Una vez detectado un dron, una solución eficaz para contrarrestarlo rastrea su ubicación y trayectoria, así como la del piloto, proporcionando al operador un conocimiento de la situación del espacio aéreo en tiempo real.

La identificación se produce en dos ejes importantes: identificación de amigo o enemigo, e identificación de dron específico y/o modelo de dron.

La arquitectura escalable del Bushmaster permite una integración perfecta de software como DedroneTracker.AI, lo que permite a los operadores gestionar la identificación de amenazas incluso en condiciones austeras. Además, su infraestructura de comunicaciones a bordo puede transmitir rápidamente los datos de identificación a las unidades de mando, mejorando la capacidad de toma de decisiones.

Por lo general, las soluciones de mitigación de UASse dividen en dos grandes categorías: cinéticas y no cinéticas, cada una con sus propias ventajas e inconvenientes. La solución de mitigación ideal dependerá en gran medida del cliente específico, los requisitos del emplazamiento y la situación táctica, y puede consistir en una combinación de métodos cinéticos y no cinéticos.

Las soluciones de montaje en un Bushmaster mejoran la flexibilidad de despliegue a la vez que aprovechan su robusta plataforma para una ejecución de precisión. La combinación única de protección, movilidad y modularidad del Bushmaster lo convierte en un activo inestimable en las operaciones C-UAS. Al aunar el uso de vehículos tradicionales con la innovación tecnológica más avanzada, permite a los operadores detectar, rastrear, identificar y mitigar las amenazas de los UAS en un espacio de combate cada vez más complejo.

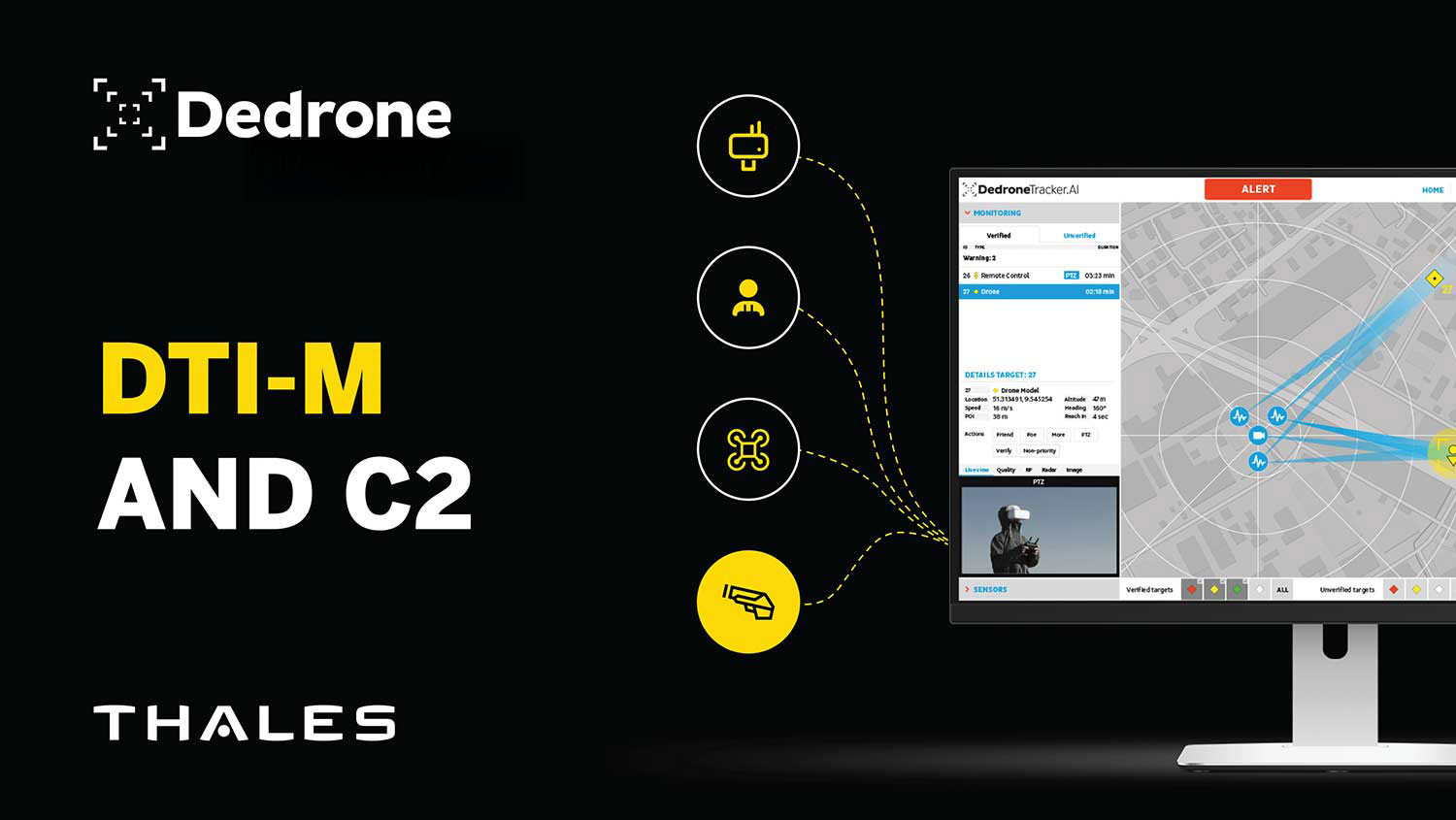

DTI-M y C2

En última instancia, el operador debe disponer de una herramienta eficaz para gestionar el ciclo DTI-M C-UAS. La galardonada solución de software C2 de Dedrone, DedroneTracker.AI, diseñada específicamente para este fin, sirve como interfaz de usuario de panel único. DedroneTracker.AI permite al operador supervisar y controlar todas las partes del proceso DTI-M. La avanzada plataforma C2, basada en inteligencia artificial y aprendizaje automático (IA/ML), incorpora algoritmos patentados y técnicas de aprendizaje automático para incorporar y fusionar múltiples entradas de sensores, como RF, cámaras EO/IR y radares. La fusión de sensores, integrada directamente en DedroneTracker.AI, desempeña un papel fundamental en la activación automática de los sistemas de mitigación, ya sea a través de controles «man-on-the-loop» o «man-in-the-loop». Por ejemplo, algunos drones emiten señales de RF, mientras que otros pueden funcionar conectados a un cable de fibra óptica o programados a través de puntos de referencia. Mediante el uso de una combinación de sensores, el operador puede obtener una imagen más clara de la situación, lo que le permitirá determinar el tipo de mitigación que se empleará en el teatro de operaciones a lo largo del tiempo. DedroneTracker.AI utiliza estas entradas de sensores para proporcionar información precisa y en tiempo real sobre los UAS DTI y, a continuación, proporciona la interfaz necesaria para que el usuario pueda hacer frente a una amenaza de UAS con el método de mitigación más adecuado de entre una serie de opciones de mitigación.

Los sistemas C-UAS pueden desplegarse mediante diversos métodos adaptados a los requisitos de la misión y a los retos operativos. Cada método tiene sus propias ventajas, lo que garantiza una protección a medida frente al cambiante panorama de los drones. Algunos ejemplos de factores de forma disponibles son, entre otros:

Cuando se trata de hacer frente a las amenazas de los UAS, no existe una solución única. La complejidad, variedad y adaptabilidad de la tecnología UAS, combinada con la evaluación de riesgos de una situación específica, requiere un enfoque C-UAS estratificado. Confiar únicamente en un único método podría dejar lagunas críticas que los adversarios podrían aprovechar.

Una estrategia de defensa estratificada contra los UAS requiere combinar el trabajo de campo y múltiples capas de métodos de detección, seguimiento, identificación y mitigación de los UAS en una estrategia unificada que lo abarque todo. Cada elemento contribuye a una defensa más sólida contra las amenazas de los UAS. El Fieldcraft, basado en habilidades tradicionales como el camuflaje y la ocultación, ofrece ventajas tácticas al permitir a las fuerzas evitar ser detectadas o realizar maniobras evasivas. El trabajo de campo debe complementarse con un sistema C-UAS completo que aproveche múltiples tipos de tecnología DTI-M, como diversos sensores de detección y seguimiento (radiofrecuencia, radar, cámara, acústica) y métodos de mitigación tanto cinéticos como no cinéticos.

Integrando estos enfoques, es posible crear una solución que se adapte a una amplia gama de escenarios. En determinadas situaciones, los métodos no cinéticos pueden neutralizar las amenazas sin recurrir a la intervención cinética, mientras que en otras, las técnicas sobre el terreno pueden permitir a las fuerzas eludir por completo la detección. La clave está en que ningún componente es independiente, sino que se refuerzan mutuamente, creando una defensa flexible, adaptable y difícil de eludir para los adversarios.

Esta estrategia estratificada garantiza que el operador no se limite a reaccionar ante las amenazas de los UAS, sino que se anticipe activamente a ellas y se defienda de forma proactiva. Al fomentar una cultura de innovación continua y adaptabilidad táctica, el usuario puede ir un paso por delante de sus adversarios y equiparse mejor para hacer frente a las complejidades del panorama de los UAS con precisión y previsión.

¿Qué nos depara el futuro?

Las tecnologías emergentes están avanzando rápidamente en la lucha contra las amenazas de los UAS, con varias innovaciones clave preparadas para transformar el panorama. A continuación resumimos las evoluciones más significativas.

Las armas de energía dirigida (DEW , por sus siglas en inglés ) se están convirtiendo en uno de los principales focos de atención, en particular los sistemas láser que pueden inutilizar o destruir drones con precisión, minimizando los daños colaterales en entornos sensibles. También se están desarrollando HPM para perturbar la electrónica de los drones, ofreciendo una opción no letal para neutralizar las amenazas sin depender de la munición tradicional. Del mismo modo, se están desarrollando HEL que pueden desactivar drones maliciosos desde distancias más largas, minimizando al mismo tiempo los daños colaterales al personal, las infraestructuras y las aeronaves amigas. Estas tecnologías evolucionarán rápidamente para convertirse en herramientas C-UAS más capaces, fiables y rentables.

La tecnología basada en IA/ML es cada vez más esencial para contrarrestar los UAS. Existen sistemas basados en IA para detectar amenazas de drones y pronto evolucionarán para responder de forma autónoma a estas amenazas, adaptándose a nuevas tácticas en tiempo real. El aprendizaje automático mejora las capacidades de guerra electrónica, lo que permite un bloqueo o suplantación más precisos de las comunicaciones de los UAS, al tiempo que se reduce el riesgo de interferir con los sistemas amigos. El equipo dedicado a la IA/ML de Dedrone ha lanzado recientemente un modelo de visión artificial (CV) de última generación que ahora impulsa todos los productos de Dedrone, incluidas sus últimas soluciones de protección contra drones con fusión de sensores. Para crear la solución de seguridad aérea basada en IA/ML más rápida y precisa del mundo, deben reunirse tres elementos fundamentales. Estos son un hardware potente, una arquitectura de red neuronal de aprendizaje y datos robustos. En cada caso, Dedrone ha reunido los componentes más capaces disponibles para ofrecer un aumento medio del 20 % en la velocidad de nuestro rastreador de vídeo, además de una mejora significativa en la precisión, reduciendo tanto los falsos positivos como los falsos negativos. Esto ha dado lugar a una mejora del 24,3 % en la precisión media (mAP) y del 12,8 % en la recuperación media (mAR). La tecnología C-UAS basada en IA/ML aún se encuentra en sus inicios y, sin duda, seguirá mejorando la precisión y la velocidad de detección, lo que permitirá una mitigación más eficaz.

Las tecnologías de defensa contra enjambres, otro avance crucial, están diseñadas para combatir la creciente amenaza de los enjambres de drones. Estos sistemas serán capaces de neutralizar múltiples drones simultáneamente, utilizando métodos cinéticos o no cinéticos como la interferencia o el lanzamiento de drones interceptores.

La tecnología de sensores cuánticos, aunque en sus primeras fases, promete revolucionar la detección de drones, especialmente en condiciones en las que el radar tradicional puede fallar. Los sistemas de radar cuántico podrían detectar drones furtivos que eluden la detección convencional, ofreciendo un nuevo nivel de capacidad defensiva.

Los misiles interceptores hipersónicos son otro desarrollo de vanguardia diseñado para responder con rapidez a las amenazas de los UAS que se desplazan rápidamente y a gran altitud, garantizando que incluso los drones más escurridizos puedan ser interceptados con eficacia.

La llegada de las redes 5G está mejorando aún más las estrategias de los C-UAS al proporcionar una comunicación más rápida y fiable entre los sensores y las contramedidas, mejorando la velocidad y la eficiencia de la respuesta.

Otros avances son los sistemas de interferencia inteligentes, diseñados para adaptarse dinámicamente a la evolución de las frecuencias de los UAS y contrarrestar incluso los drones más sofisticados, y la nanotecnología para crear soluciones C-UAS más pequeñas y discretas. Además, la realidad aumentada (RA) se está integrando en los sistemas de soldados y vehículos, proporcionando datos en tiempo real sobre las amenazas de los UAS para mejorar el conocimiento de la situación y los tiempos de respuesta.

Juntas, estas tecnologías en desarrollo representan el futuro de las estrategias C-UAS, ofreciendo nuevas capas de defensa que combinan innovación y flexibilidad. A medida que estos avances fructifiquen, permitirán a las fuerzas de defensa anticiparse a las amenazas en evolución, garantizando un enfoque proactivo e integral para la protección contra los UAS en el campo de batalla moderno.

Conclusión

El panorama cambiante de las amenazas de los UAS exige algo más que innovación tecnológica: requiere un esfuerzo profundo y colaborativo por parte de las mentes más brillantes del sector. En Thales Australia y Dedrone, entendemos que el futuro de las estrategias C-UAS no reside en una única solución, sino en un enfoque adaptativo y por capas que combine la experiencia en el terreno, la tecnología de vanguardia y la innovación operativa. Nuestra misión no es reaccionar ante los retos emergentes, sino anticiparnos a ellos, manteniéndonos un paso por delante en un entorno impredecible y en rápida evolución.

Por eso nos hemos comprometido a fomentar una cultura de grupo de reflexión, reuniendo a las personas más inteligentes de la sala para perfeccionar, adaptar y mejorar continuamente nuestras estrategias C-UAS. Aprovechando las diversas perspectivas y la profunda experiencia, podemos comprender mejor todo el espectro de amenazas de los UAS y crear soluciones sólidas que vayan más allá de las respuestas superficiales. Nuestro objetivo es capacitar a nuestros clientes y socios para prosperar en un mundo en el que estas amenazas son constantes, complejas y cambiantes.

Combinando la práctica sobre el terreno y la tecnología punta, podemos construir un marco de defensa preparado para el futuro que no sólo contrarreste las amenazas de los UAS, sino que también dé forma al futuro de la guerra aérea. Juntos, con los mejores cerebros a la cabeza, protegeremos nuestras fuerzas y garantizaremos un enfoque resistente y con visión de futuro para protegernos de las tecnologías del mañana.

Autores: Jason Moriarty, director de línea de productos, Thales Australia, y Michael Roche, director de marketing de defensa global, Dedrone.

Este artículo es fruto de la colaboración entre Thales Australia y Dedrone, y muestra la experiencia compartida y los conocimientos innovadores de ambas organizaciones en materia de sistemas OTM montados, fijos y expedicionarios C-UAS.